应急响应靶场训练

一、web1

1)背景

小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,这是他的服务器系统,请你找出以下内容,并作为通关条件:

1.攻击者的shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名(仅域名)

相关账户密码

用户:administrator

密码:Zgsf@admin.com

2)漏洞复现

emlog在2022年爆出的cve漏洞(插件漏洞)

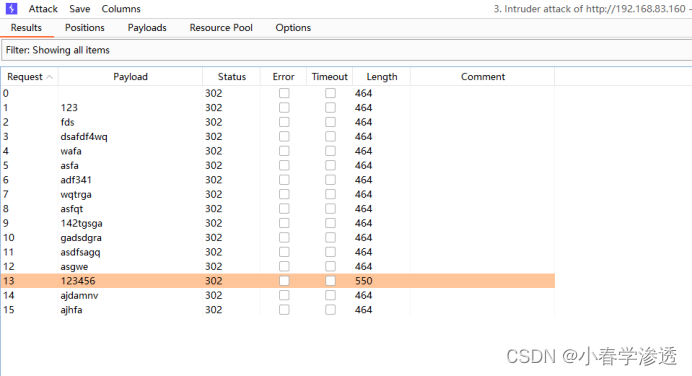

抓包弱口令爆破

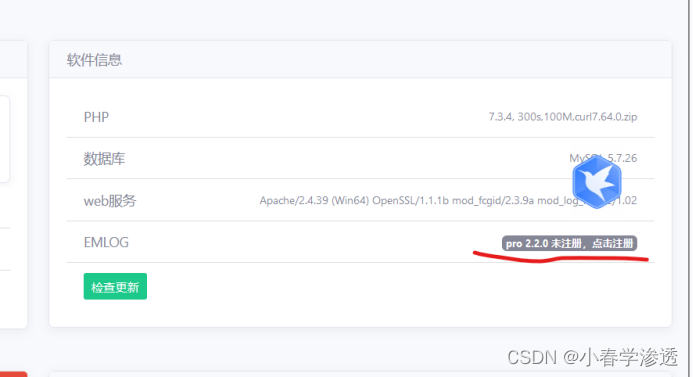

弱口令爆破登录后发现版本信息2.2.0

GitHub - yangliukk/emlog

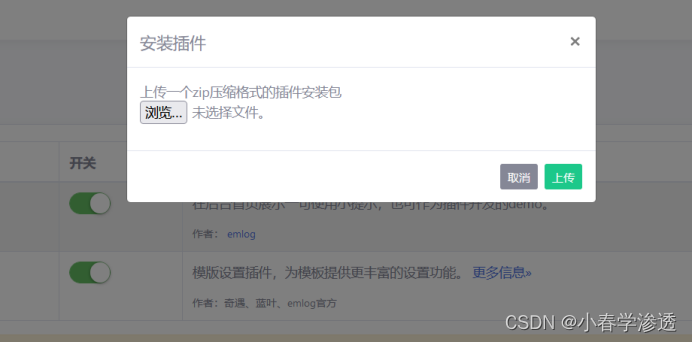

漏洞利用

删除后门

查看日志

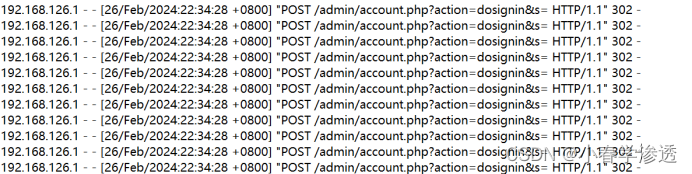

26/Feb/2024:22:34:28

记录攻击时间,这个日志看起来像是弱口令爆破

192.168.126.1

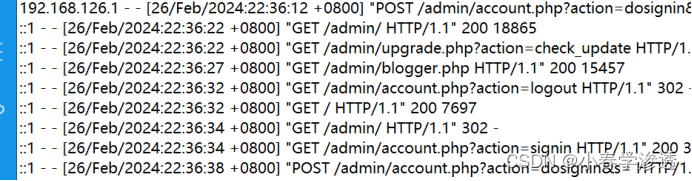

200的状态码看来是爆破成功了

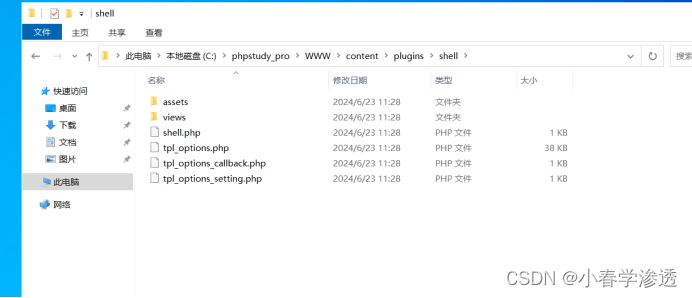

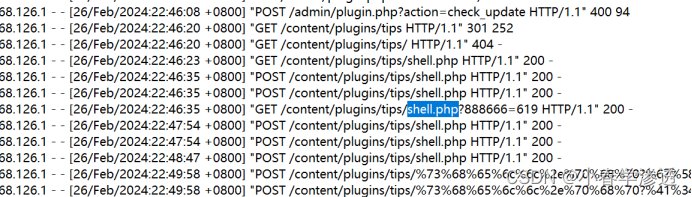

然后用河马查杀看到了shel.php查看日志

发现了上传木马的网页了

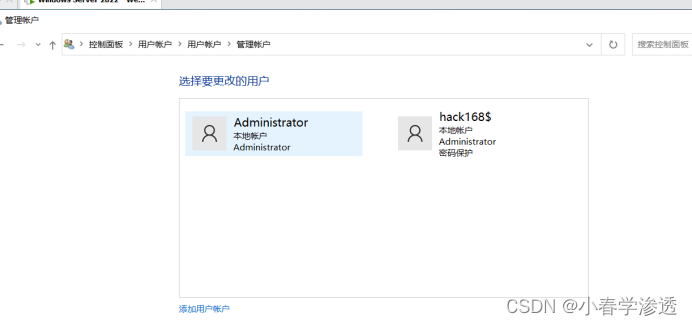

看到了其他用户

web2

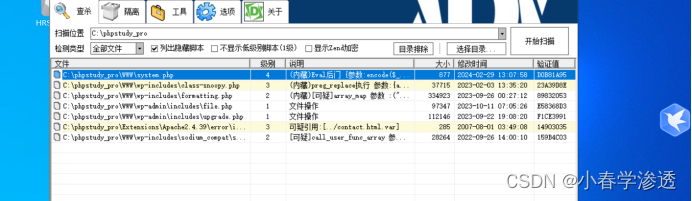

1、D盾检测查看发现shell

打卡记事本发现存在木马

$pass='hack6618';

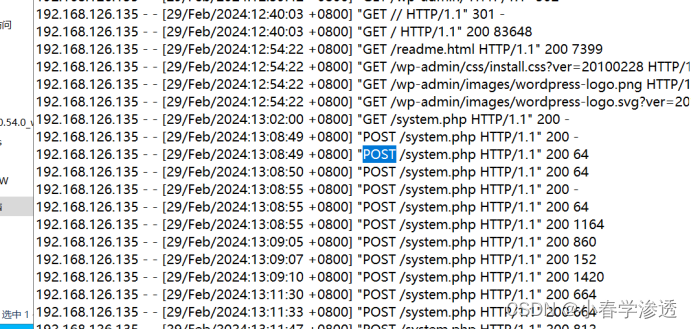

查看apache日志

可以看到有大量的get请求各种目录,很明显是在做目录扫描,我们可以看到攻击者的IP:192.168.126.135(其中一个)

然后观察到它后面直接通过POST请求访问到了后门文件,但是这里没有文件上传的记录,可以猜测攻击者不是从这里取得服务器权限的。

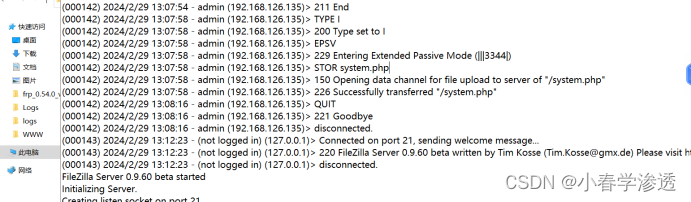

查看ftp日志发现存在弱口令爆破

Phpstudy发现ftp为弱口令

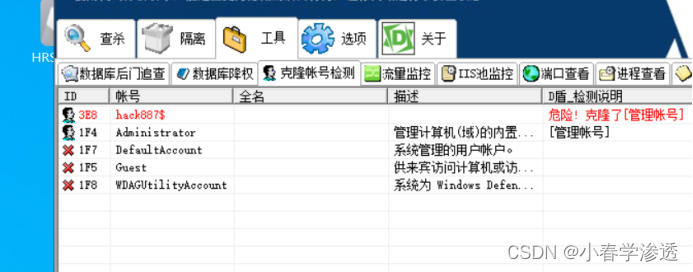

D盾查看克隆账户

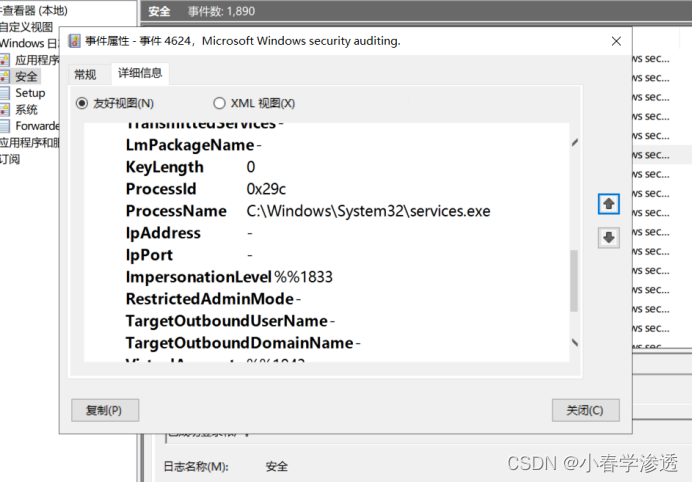

查看系统日志文件

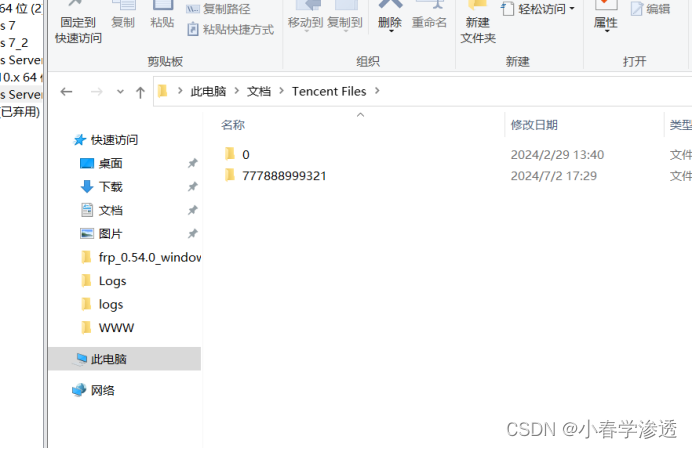

文档文件查看到了

777888999321

查看frp.ini配置文件

linux1

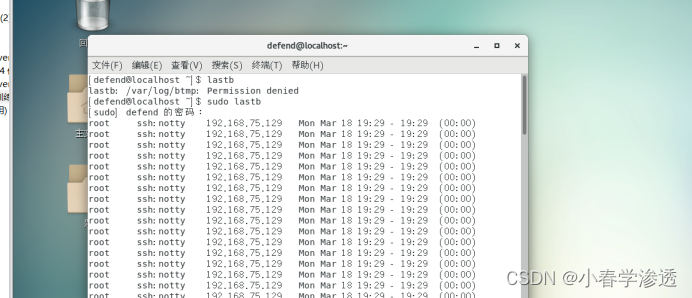

lastb

查看登录系统失败的信息

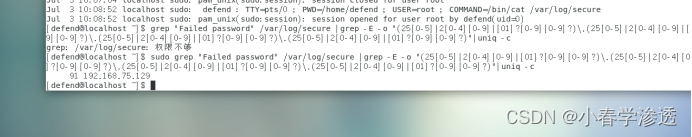

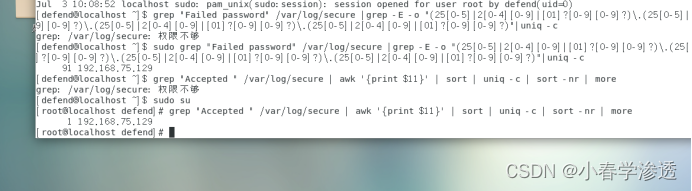

grep "Failed password" /var/log/secure |grep -E -o "(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)"|uniq -c

查询ip在爆破的命令

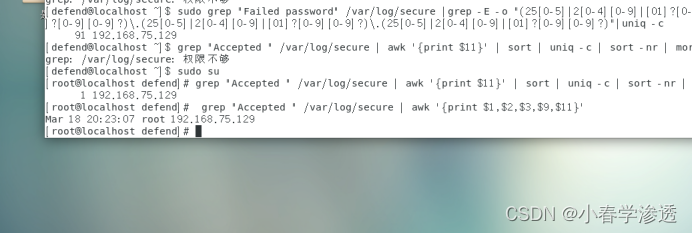

grep "Accepted " /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more

查询登录成功的IP

grep "Accepted " /var/log/secure | awk '{print $1,$2,$3,$9,$11}'

查询管理员最近登录的情况

cd /root

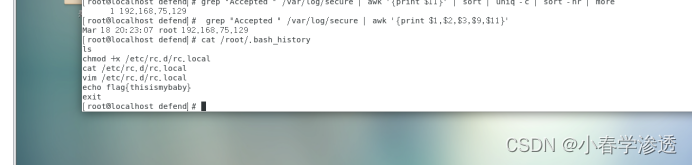

cat /root/.bash_history

查看历史记录

echo flag{thisismybaby}

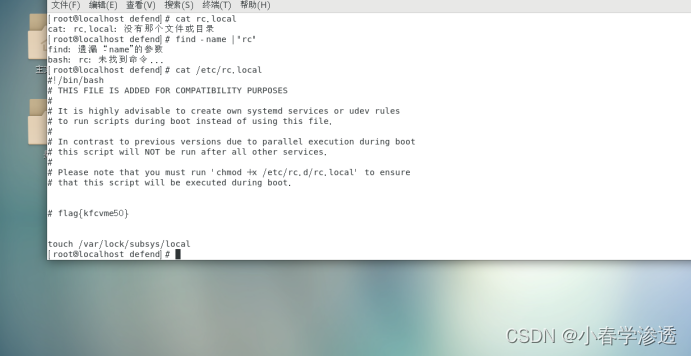

cat /etc/rc.local

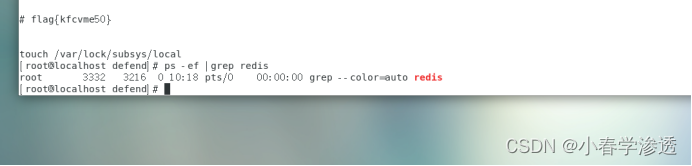

# flag{kfcvme50}

ps -ef |grep redis

存在redis服务

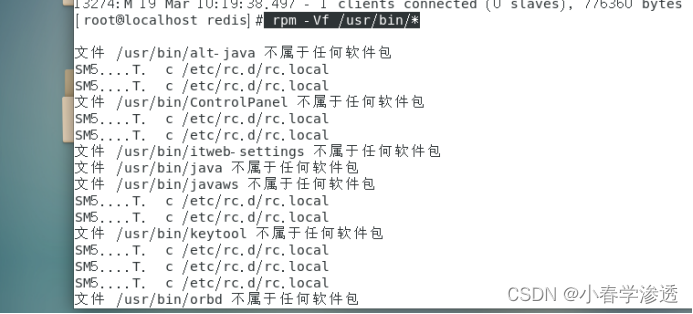

命令 rpm -Vf /usr/bin/* 在基于RPM的Linux发行版(如Fedora、CentOS、RHEL等)中用于验证/usr/bin/目录下所有文件是否都被正确安装且未被篡改。

# flag{P@ssW0rd_redis}

综上可以看出利用的是redis未授权访问

上一篇:【windows server 2019 安装 CA-证书服务器】

下一篇:GPU租赁教程/云主机使用教程/在线GPU环境部署/免费GPU/免费算力||运用云服务器,跑自己的深度学习模型(保姆级教程)