如何配置Linux以实现安全的远程服务器连接?

在Linux系统中,通过SSH(Secure Shell)协议进行远程连接配置是管理员常见的任务之一,SSH不仅能够实现安全的远程访问,还能确保数据传输的安全性和完整性,本文将详细介绍如何配置和管理Linux服务器以支持SSH远程连接,包括必要的步骤和推荐的设置,以确保通信的安全性和便捷性。

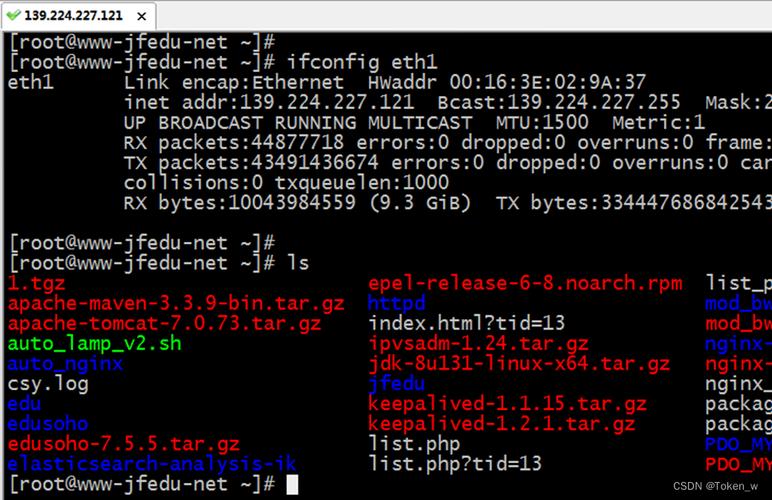

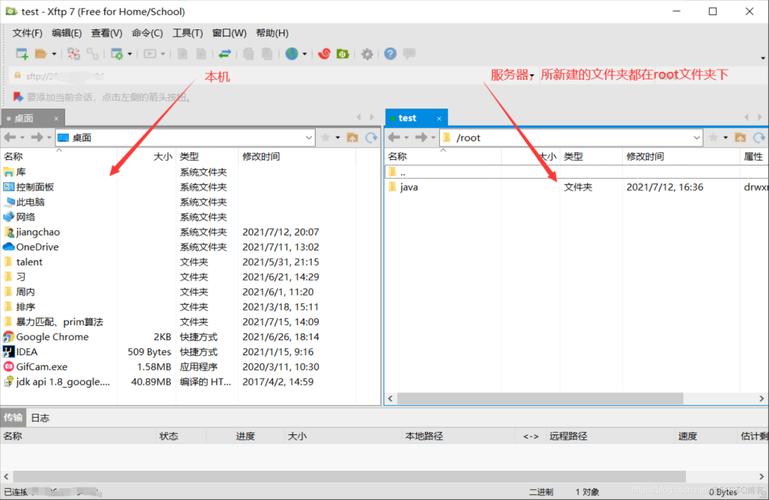

(图片来源网络,侵删)

(图片来源网络,侵删)安装和启动SSH服务

在Linux服务器上启用远程连接功能首先需要安装和启动SSH服务,不同的Linux发行版提供了相应的SSH服务软件包,如OpenSSH。

1. Ubuntu/Debian系统下的安装

使用aptget命令安装OpenSSH服务器,示例代码如下:

```

sudo aptget install opensshserver

```

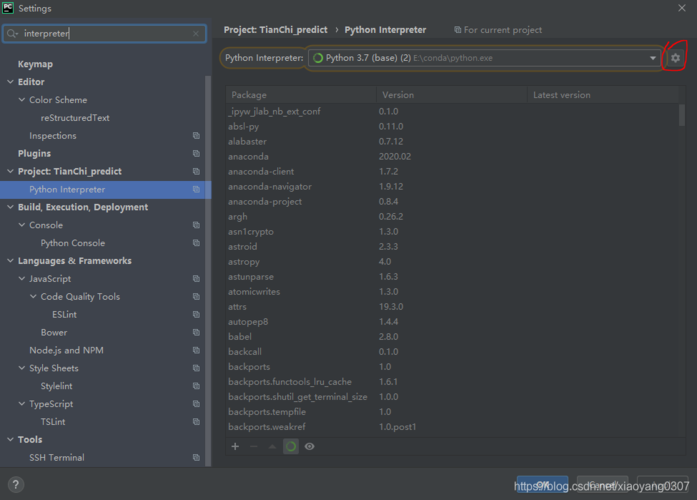

(图片来源网络,侵删)

(图片来源网络,侵删)2. CentOS/RHEL系统下的安装

使用yum命令安装OpenSSH服务器,示例代码如下:

```

sudo yum install opensshserver

```

安装完成后,需要启动SSH服务,并设置为开机自启动,这一步通常通过系统的服务管理工具完成。

3. 启动SSH服务

(图片来源网络,侵删)

(图片来源网络,侵删)在systemd支持的系统中,可以使用以下命令启动SSH服务,并使其在系统启动时自动运行:

```

sudo systemctl start ssh

sudo systemctl enable ssh

```

SSH服务的配置

SSH服务的主配置文件通常位于/etc/ssh/目录下,名为sshd_config,此文件包含多项设置,用于控制SSH服务的行为。

1. 配置SSH端口

修改sshd_config文件中的Port指令可以更改SSH服务的监听端口,默认端口为22,出于安全考虑,建议更改为其他未被广泛使用的端口:

```

Port 2222

```

2. 配置密钥认证

SSH服务支持基于密钥的认证方式,这比传统的密码认证更为安全,首先需要在客户端创建密钥对,然后将公钥上传到服务器,并在服务器上导入该公钥,具体步骤如下:

在客户端生成密钥对:

```

$ sshkeygen t rsa

```

将公钥文件(如id_rsa.pub)上传至服务器,并导入到~/.ssh/authorized_keys。

3. 禁用Root登录

为了增加安全性,建议禁用root用户的直接登录,在sshd_config中设置PermitRootLogin no:

```

PermitRootLogin no

```

4. 使用TCP Wrappers增强访问控制

TCP Wrappers是一种主机访问控制服务,可以用来允许或拒绝从特定主机或网络访问网络服务,通过配置hosts.allow和hosts.deny文件,管理员可以更细致地控制SSH访问权限,只允许特定IP地址的SSH访问:

```

Order allow,deny

Allow from 192.168.1.0/24

Deny from all

```

免交互式登录设置

对于自动化脚本或频繁的远程登录需求,可以通过设置SSH代理或使用密钥代理来实现免交互式登录。

配置SSH客户端使用密钥代理,可以在登录时避免输入密码:

```

$ sshagent bash

$ sshadd ~/.ssh/id_rsa

```

通过上述步骤,您可以有效地配置和管理Linux服务器上的SSH远程连接,每个步骤都旨在提高安全性、便利性和效率,确保管理员可以轻松且安全地管理其服务器。

相关问答FAQs

Q1: 如何查看当前SSH服务的状态?

A1: 使用系统服务状态检查命令,如:

```

$ systemctl status ssh

```

或者

```

$ service ssh status

```

这将显示SSH服务是否正在运行及其状态信息。

Q2: 如果SSH连接失败,我应该如何排查问题?

A2: 首先检查服务器的SSH服务是否已启动,然后确认网络连接没有问题,使用ping命令测试基本连通性,检查防火墙设置是否允许SSH端口的流量通过,查看SSH服务的日志文件(通常位于/var/log/secure或/var/log/sshd),分析是否有错误信息或拒绝连接的记录。